Ihre IoT-Anwendung: Spezifikation, Sicherheit & Projektsteuerung

Unsere Experten bieten maßgeschneiderte Lösungen für Ihre individuellen Anforderungen. Wir unterstützen Sie von der Konzeption über die Implementierung neuer IoT-Anwendungen bis hin zur Optimierung von Bestands-Systemen. Dabei legen wir größten Wert auf Sicherheit & Usability Ihrer Anwendung.

Neu in IoT? Gemeinsam entwickeln wir Strategien & Proof-of-Concepts um die Potentiale von IoT auch in Ihrem Unternehmen freizusetzen.

Schwachstellen Ihrer Organisation identifizieren & eliminieren

Unser systematischer Analyse-Ansatz deckt potentielle Schwachstellen der IT-Infrastruktur und der Arbeitsprozesse in Ihrem Unternehmen auf.

Sie erhalten konkrete Leitlinien zur Verbesserung der Sicherheit Ihrer Netzwerk-Struktur sowie der Konfiguration Ihrer Hardware. Darüber hinaus erhalten Sie Handlungsempfehlungen, um auch administrative Schwachstellen zu eliminieren. Dazu zählen: Rechtevergabe, Passwortrichtlinien, Remote-Zugänge, Back-up-Prozesse und viele mehr.

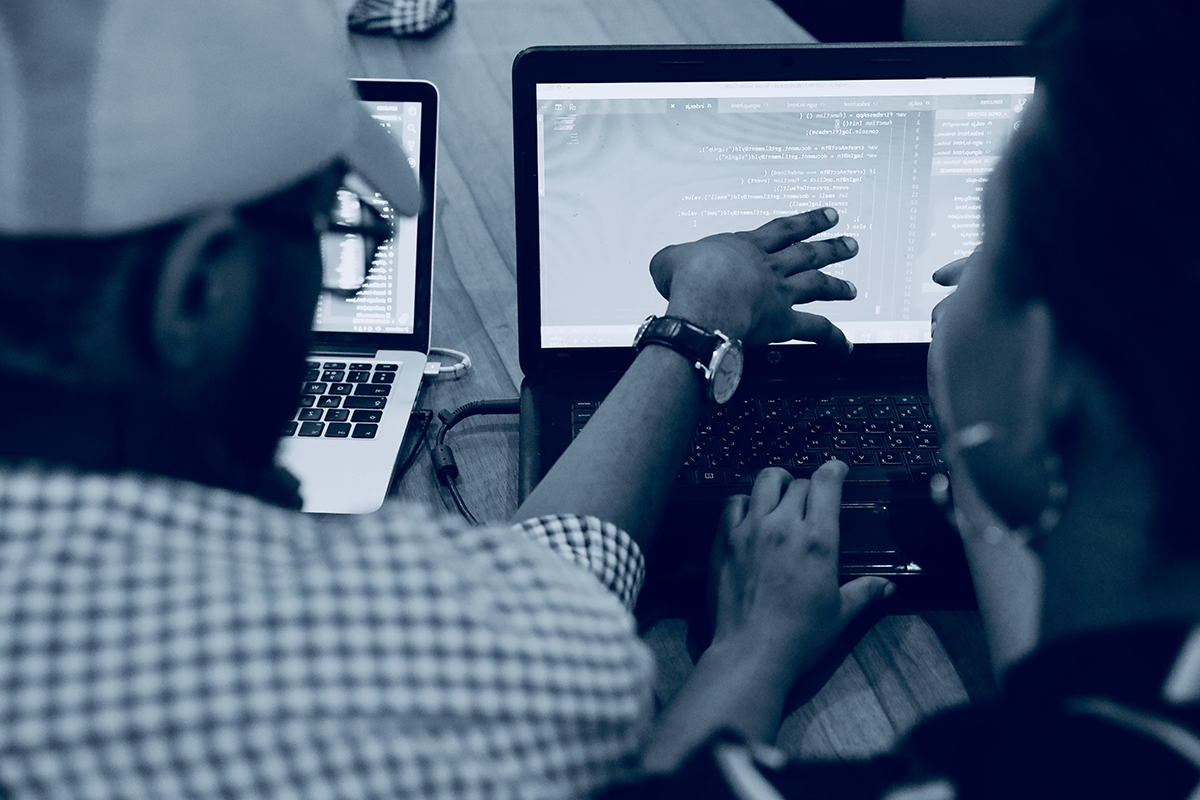

Mitarbeitern Grundkenntnisse der IT-Security vermitteln

Die besten technischen Maßnahmen gegen Internetkriminalität können sich als wirkungslos erweisen, wenn Ihre Mitarbeiter nicht über grundlegende Kenntnisse im Bezug auf Vorgehens- und Funktionsweise typischer Cyber-Angriffe verfügen.

Auf unserer Lernplattform werden Ihren Mitarbeitern grundlegende Kompetenzen der Cybersicherheit vermittelt. Sie stellen den Lernerfolg sicher und schützen so Ihr Unternehmen gegen Internetkriminalität.

Ihre IoT-Anwendung: Spezifikation, Sicherheit & Projektsteuerung

Unsere Experten bieten maßgeschneiderte Lösungen für Ihre individuellen Anforderungen. Wir unterstützen Sie von der Konzeption über die Implementierung neuer IoT-Anwendungen bis hin zur Optimierung von Bestands-Systemen. Dabei legen wir größten Wert auf Sicherheit & Usability Ihrer Anwendung.

Neu in IoT? Gemeinsam entwickeln wir Strategien & Proof-of-Concepts um die Potentiale von IoT auch in Ihrem Unternehmen freizusetzen.

Schwachstellen Ihrer Organisation identifizieren & eliminieren

Unser systematischer Analyse-Ansatz deckt potentielle Schwachstellen der IT-Infrastruktur und der Arbeitsprozesse in Ihrem Unternehmen auf.

Sie erhalten konkrete Leitlinien zur Verbesserung der Sicherheit Ihrer Netzwerk-Struktur sowie der Konfiguration Ihrer Hardware. Darüber hinaus erhalten Sie Handlungsempfehlungen, um auch administrative Schwachstellen zu eliminieren. Dazu zählen: Rechtevergabe, Passwortrichtlinien, Remote-Zugänge, Back-up-Prozesse und viele mehr.

Mitarbeitern Grundkenntnisse der IT-Security vermitteln

Die besten technischen Maßnahmen gegen Internetkriminalität können sich als wirkungslos erweisen, wenn Ihre Mitarbeiter nicht über grundlegende Kenntnisse im Bezug auf Vorgehens- und Funktionsweise typischer Cyber-Angriffe verfügen.

Auf unserer Lernplattform werden Ihren Mitarbeitern grundlegende Kompetenzen der Cybersicherheit vermittelt. Sie stellen den Lernerfolg sicher und schützen so Ihr Unternehmen gegen Internetkriminalität.

Beispielprojekte